情報セキュリティメーカーのデジタルアーツ株式会社(本社:東京都千代田区、代表取締役社長:道具 登志夫、以下 デジタルアーツ)は、2026年4月に国内で観測された攻撃メールの動向を分析した結果、キャッシュレス決済アプリ※の正規機能を悪用した送金詐欺が急増していることを確認しました。

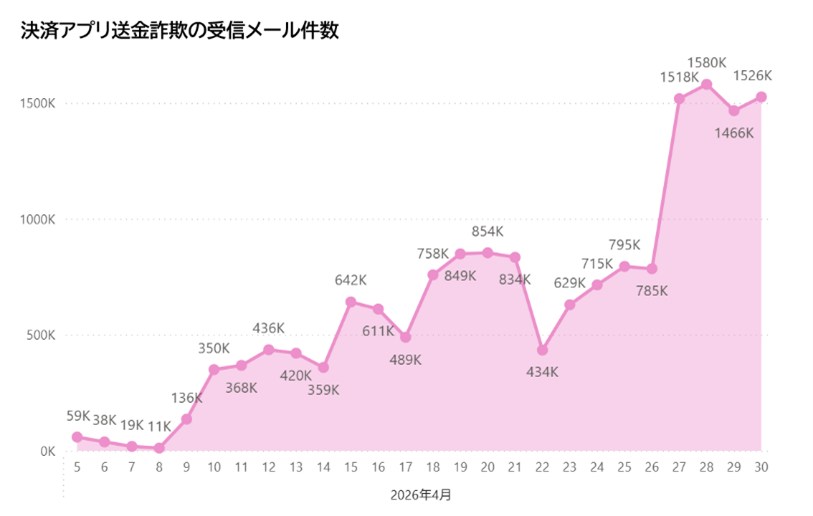

同詐欺メールは、2026年4月に少ない日で1日あたり約1.1万通、多い日では約158万通を観測し、最大約140倍に急拡大しました。従来のフィッシング詐欺とは異なり、ユーザー自身に「正規操作で送金させる」点が特徴で、新たな脅威として注意が必要です。

また2026年4月は、決済アプリ送金詐欺の急増に加え、正規サービス機能の悪用や検知回避型の手口が複数確認されるなど、悪性メールの動向に新たな変化が見られました。

詳細なセキュリティレポートはこちら

https://www.daj.jp/security_reports/55/

※本リリースにおける「決済アプリ」とは、個人間送金機能を提供するスマートフォン向けキャッシュレス決済サービスを指します。

だまされて操作する ー新たな詐欺の形

従来のフィッシング詐欺は、偽サイトでIDやパスワードを入力させ、認証情報を窃取する手口が主流でした。一方で近年は、認証情報を盗むのではなく、ユーザー自身に操作を行わせる攻撃が増加しています。正規サービスや業務連絡を装い、不安や緊急性を煽ることで、送金やファイル実行を誘導する点が特徴です。

これらの手口は、正規の仕組みを利用しているように見えるため不審さに気づきにくく、被害につながりやすい傾向があります。

2026年4月に観測された主な攻撃トレンド

1.決済アプリ送金詐欺

決済アプリの正規送金機能を悪用し、ユーザーに直接送金させる詐欺が急増しています。カード会社の引き落とし失敗や公共料金の未納などを装い、不安を煽って送金を促します。メールには悪性サイトではなく正規の決済アプリURLが使用され、スマートフォンではアプリが起動し送金画面へ遷移します。

▲決済アプリ送金詐欺の例

さらにパソコンからのアクセス時にはQRコードを表示し、スマートフォンへ誘導する手口も確認されています。

こうした攻撃は2026年4月に入り急速に増加しており、少ない日で1日あたり約1.1万通、多い日では約158万通を観測しました。

▲決済アプリ送金詐欺メール推移

◇対策

メールの内容を安易に信用せず、支払い・送金は必ず公式アプリや公式サイトから確認することが重要です。また、迷惑メールフィルターを有効にするなど、基本的な対策の徹底も有効です。

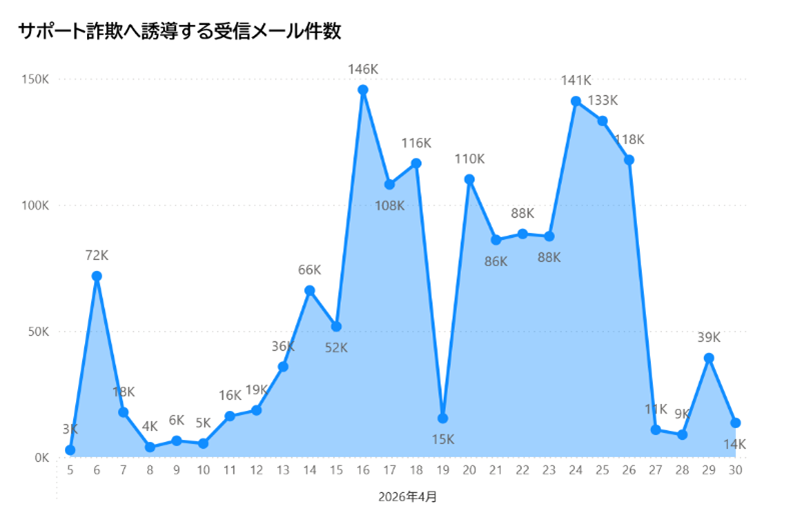

2.サポート詐欺

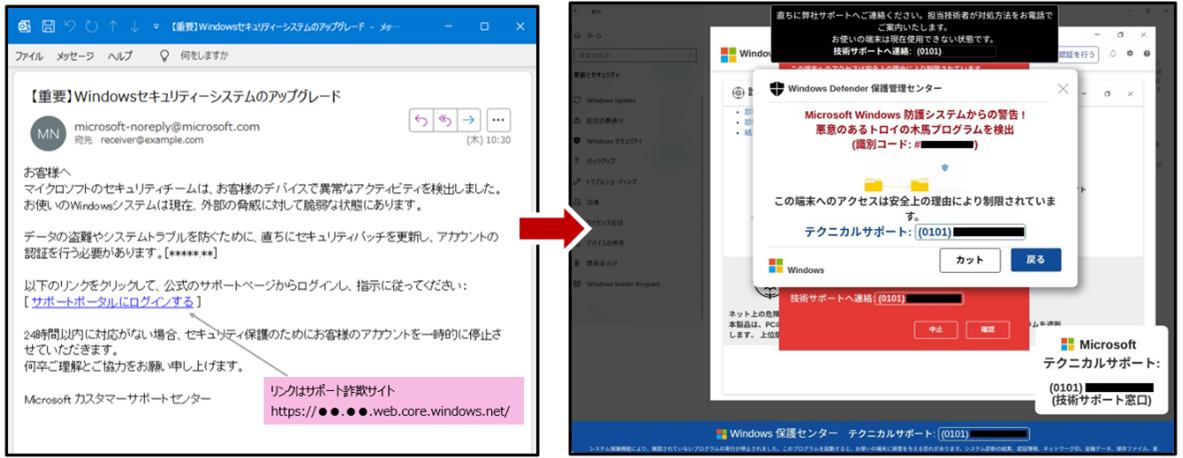

サポート詐欺は、ウイルス感染を装った警告で不安を煽り、偽のサポート窓口へ誘導する手口です。従来はWeb広告経由が中心でしたが、メール起点のケースが増加しています。

Microsoftを装い、「異常なアクティビティ」や「重大な脆弱性」を理由に誘導する例が多く、「.web.core.windows.net」ドメインが多く使用されていますが、これは誰でも利用可能であり、公式サイトとは限りません。

▲サポート詐欺サイトへの誘導例

▲サポート詐欺誘導メール推移

◇対策

メール内リンクを安易にクリックせず、不審な警告表示でも冷静に対処することが重要です。また、こうした手口を事前に把握し、周知することも有効です。

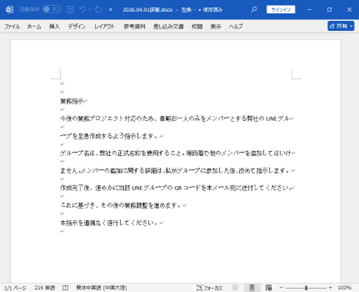

3.CEO詐欺(ニセ社長詐欺)

CEO詐欺(ニセ社長詐欺)は、経営層を装って従業員に送金を指示する攻撃です。メール本文ではなく添付ファイル内に指示を記載することで、メールフィルターによる検知を回避する手口が確認されています。さらに、同一ファイルを長期間使い回すケースも確認されました。これらはマルウェアではないため検知されにくく、従来の対策をすり抜ける特徴があります。

▲使いまわされている添付ファイル

◇対策

経営層名義の指示であっても即断せず、送金フローのルールを徹底することが重要です。また、複数人承認などの仕組みの導入も有効です。加えて、こういった詐欺行為が流行していることを従業員に周知しておくことも重要です。

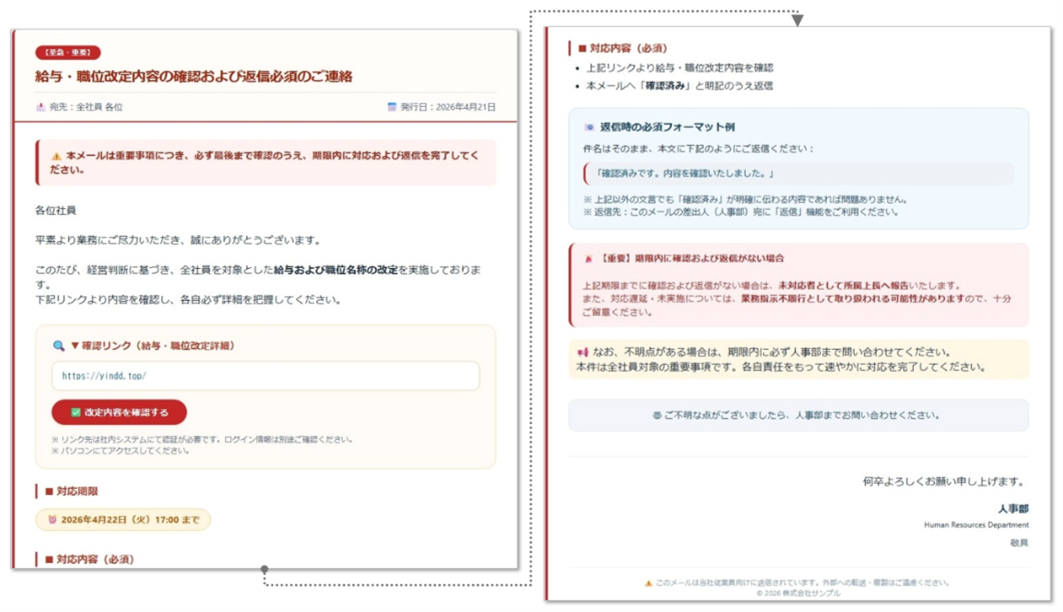

4.日本の組織を狙ったばらまき型マルウェア

給与改定や人事異動を装い、添付ファイルやリンクからマルウェア感染を狙う攻撃も確認されています。ダウンロードファイルには、DLLサイドローディングを利用した遠隔操作型マルウェア「ValleyRAT」が含まれており、日本を標的としたばらまき型攻撃として継続的に観測されています。

▲添付ファイル内のリンクのページ

◇対策

添付ファイルやダウンロードファイルの取り扱いには十分注意し、メール・Web対策を組み合わせた防御を行うことが重要です。また、従業員教育の継続的な実施も不可欠です。

被害拡大の背景と対策のポイント

今回確認された一連の攻撃に共通するのは、正規サービスや正規機能を悪用している点と、セキュリティ製品による検知を回避する設計がなされている点です。そのため、従来の対策だけでは防ぎきれないケースが増加しています。被害を防ぐには、メールを起点とした送金や対応を即断せず、必ず公式アプリや公式サイトで内容を確認することが重要です。あわせて、添付ファイルやURLを安易に開かず、攻撃手法の特徴をあらかじめ理解しておくことが有効です。

2026年4月の分析から、攻撃者はユーザーに操作させる方向へと手口を進化させていることが明らかになりました。今後は、従業員教育や運用ルールの徹底に加え、メール・Web対策を組み合わせた多層防御を含めた対策強化が不可欠です。

デジタルアーツの取り組み

デジタルアーツは、こうした正規機能悪用型や検知回避型の攻撃にも対応するセキュリティ対策の強化に取り組んでいます。

■メールセキュリティソリューション「m-FILTER」

「m-FILTER」では、添付ファイルや圧縮ファイル内の検査に加え、添付ファイル内に含まれるURLの検査や不審メールの検知・隔離を行います。これにより、本文に明示的な不審要素がないメールや、ファイルを経由した攻撃にも対応可能です。

また、マルウェアに該当しないファイルであっても、悪用が確認された場合にはリスクとしてデータベースに登録することで、従来では対応が難しい検知回避型の攻撃にも対応します。

https://www.daj.jp/bs/mf/

■Webセキュリティソリューション「i-FILTER」

「i-FILTER」では、不審なWebサイトへのアクセスを制御し、フィッシングサイトや不正サイトへの接続を防止します。これにより、メールを起点としてユーザーが誘導されるWebアクセス先での被害防止が可能となります。

また、業務に不要なWebアクセスの制御や、危険性の高いサイトへのアクセス制限を通じて、正規サービスを悪用した攻撃への対策を強化します。

https://www.daj.jp/bs/i-filter/

デジタルアーツは今後も、最新の脅威動向の分析と発信を継続するとともに、製品機能の高度化と運用支援を通じて、安全なインターネット利用環境の実現に貢献してまいります。